Simonetta MORESCHINI è Direttore della divisione Pubblica Amministrazione di Microsoft Italia.

Simonetta MORESCHINI è Direttore della divisione Pubblica Amministrazione di Microsoft Italia.

Dopo una lunga esperienza in IBM, è in Microsoft dal 2006, dove ha ricoperto ruoli di sempre maggiore responsabilità. Entrata in Microsoft come direttore vendite del settore Finanziario, per poi ricoprire il medesimo ruolo nella Divisione Enterprise e Partner, è stata nominata Direttore Licencing & Pricing per l’area Western Europe e poi ha proseguito la propria carriera in ambito internazionale diventando Direttore della Divisione Servizi per l’area Western Europe.

Rientrata in Italia come responsabile della divisione a tutela del software originale nel 2014, ha promosso in tale veste “la cultura dell’originale”, in collaborazione con tutti gli enti preposti, in primis con la Business Software Alliance di cui è Presidente, e con le associazioni che nel Paese si battono per favorire il valore della legalità.

Articoli pubblicati da MICROSOFT

IT security auditing: Microsoft log analytics -

IT security auditing: Microsoft log analytics - di Carlo Mauceli (N. IV_MMXVI)

Il 15 novembre 2016 è stato pubblicato all’interno dell’area Azure Documents il documento “What is Log Analytics?”. L’Auditing applicato ai servizi ICT non è cosa nuova, la lettura è sempre contrastante, chi lo interpreta come una importante misura di tracciabilità, chi come un male necessario. Microsoft Operations Management Suite – Log Analytics (LA) è una soluzione completamente cloud based che promette di rispondere a tutte le caratteristiche necessarie ad implementare un moderno sistema di auditing e molto più. LA è componibile tramite singole soluzioni che definiscano sorgenti dati e “intelligenza” nell’interpretazione dei dati raccolti, in questo articolo sarà affrontata unicamente la solution di Security.

Post breach. Windows Security Center dealing with Advanced Threats -

Post breach. Windows Security Center dealing with Advanced Threats - di Carlo Mauceli (N. III_MMXVI)

With the release of Windows 10 Anniversary Update, Windows will be releasing its own post-breach solution named Windows Defender Advanced Threat Protection (ATP), to complement the existing endpoint security stack of Windows Defender, SmartScreen, and various OS hardening features. With the growing threat from more sophisticated targeted attacks, a new post-breach security solution is imperative in securing an increasingly complex network ecosystem. Windows Defender ATP provides a comprehensive post-breach solution to aid security teams in identifying a definitive set of actionable alerts that pre-breach solutions might miss.

Sicurezza e privacy integrate nello sviluppo di Azure -

Sicurezza e privacy integrate nello sviluppo di Azure - di Carlo Mauceli (N. II_MMXVI)

Microsoft Azure si basa sulla premessa che, per consentire al cliente di controllare i suoi dati nel cloud, è necessario offrirgli visibilità sui dati. Il cliente deve sapere dove sono archiviati i dati. Deve inoltre sapere, tramite prassi e procedure esposte in modo chiaro e subito disponibili, come viene garantita la sicurezza dei dati dei clienti, chi è autorizzato ad accedere ai dati e in quali casi è consentito l’accesso.

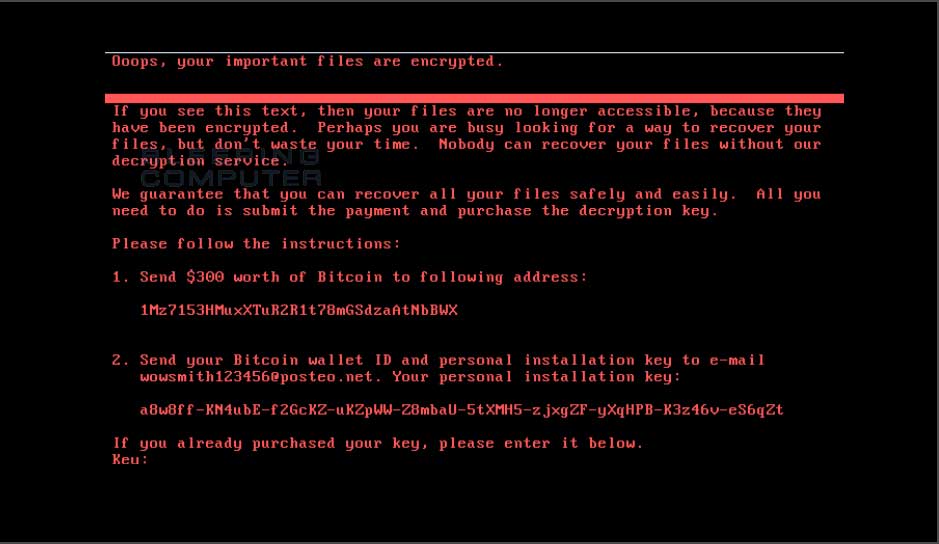

Il ransomware e le misure di protezione -

Il ransomware e le misure di protezione - di Andrea Piazza (N. I_MMXVI)

Il ransomware è un tipo di malware (software dannoso) installato illegalmente sul tuo computer, senza la tua autorizzazione. Tramite il ransomware, i criminali riescono a bloccare il computer in remoto: a questo punto si apre una finestra popup che richiede il pagamento di una somma di denaro per sbloccarlo. Il ransomware si installa generalmente aprendo o facendo clic su allegati o collegamenti fraudolenti in un messaggio email, un messaggio istantaneo, un social network o un altro sito Web. Il ransomware può entrare nel computer persino durante la semplice visita di un sito Web fraudolento.

The perfect storm -

The perfect storm - di Carlo Mauceli (N. IV_MMXV)

The Perfect Storm o la Tempesta Perfetta è un evento dalla portata eccezionale, derivante alla concomitanza di diversi fattori che, se presi singolarmente, hanno un impatto significativo ma che se agiscono in modo combinato, possono dare luogo ad un effetto amplificato e dirompente. Nel campo della moderna ICT il primo elemento di questa tempesta è il Cloud Computing, a cui segue la Cybersecurity. Il terzo elemento è il fenomeno in atto da parte di alcuni governi relativo agli aspetti di Cyber Spionaggio. Se non opportunamente gestiti, questi tre elementi possono delineare scenari critici, ma combinati in una strategia integrata possono, al contrario, produrre scenari d’innovazione dirompente.

Vaccine found for Petya (NotPetya) Ransomware

Vaccine found for Petya (NotPetya) Ransomware